Cuidado con el famoso fraude BEC, E-mail Corporativo Comprometido

Cada vez son más las empresas que sufren el famoso fraude BEC, del inglés Business E-mail Compromise.

Se trata de un tipo de fraude que se genera en empresas que realizan transferencias electrónicas de dinero.

Para entenderlo mejor, vamos a poner el ejemplo de la empresa Canarias Business S.L.

El ciberdelincuente suplanta a uno de nuestros proveedores, Proveedor S.L. e intercepta los emails de facturación que nos envía, cambiando la cuenta del banco donde realizar los pagos, de manera que hagamos una transferencia a una cuenta controlada por ellos.

El Ministerio del Interior registró 25.874 delitos en Canarias entre enero y marzo de 2023, frente a los 23.605 de los tres primeros meses de 2022.

¿Entiendes el funcionamiento del fraude?

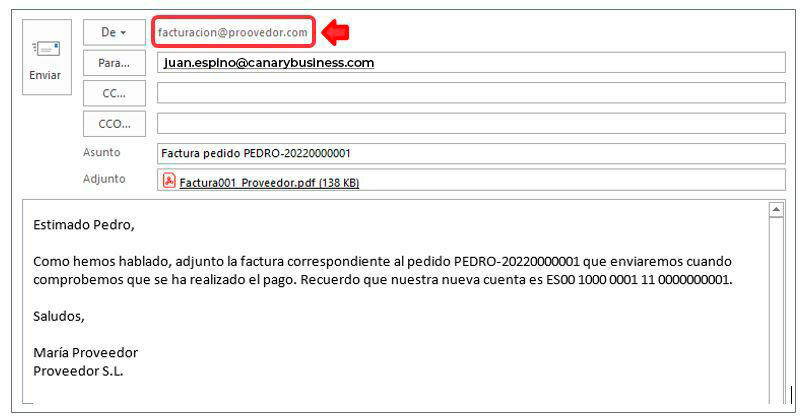

Imagina que para el último pedido, una vez acordado el precio con el proveedor, hemos quedado en que nos van a enviar la factura por email para realizar la transferencia.

Entonces recibimos la factura y realizamos el pago al número de cuenta indicado en el correo recibido.

Pasados unos días, como no recibimos el pedido nos ponemos en contacto con Proveedor S.L. para reclamarlo.

Una persona de Proveedor S.L. nos indica que aún no han recibido el pago, requisito indispensable para realizar el envío.

En este momento es cuando todo empieza a encajar.

Desde Canary Business S.L. enviamos el justificante de la transferencia.

Al comprobar el justificante, la persona responsable de Proveedor S.L. nos advierte que ese no es su número de cuenta bancaria.

¿Qué ha sucedido? Puede ser que nuestra cuenta de mail o la de nuestro proveedor estén comprometidas, es decir, controladas por el ciberdelincuente.

CASO 1: Nuestra cuenta de correo está comprometida

El ciberdelincuente ha podido acceder a nuestra cuenta y ha creado una regla de entrada en nuestro buzón de correo. Esta regla, funciona reenviando todo el correo procedente de facturacion @ proveedor . com, a una cuenta de correo desconocida, ciberdelincuente @ email . ru, además, mueve el correo de la bandeja de entrada a una carpeta oculta, para que no lo detectemos.

Si revisamos las cabeceras del correo que hemos recibido con la cuenta bancaria modificada se detecta que la dirección desde la que se envió la factura es facturacion @ proovedor . com. El atacante ha creado un dominio muy parecido al de Proveedor S.A. para suplantar su identidad y cometer el fraude.

CASO 2: Cuenta de correo del proveedor comprometida

En este caso, Proveedor S.A. recibe llamadas de clientes que han recibido correos con facturas con el número de cuenta modificado, es decir, su correo está comprometido.

Aparentemente los correos se envían desde la dirección legítima.

Se detecta una regla de salida en el buzón de correo de Proveedor S.A. que ellos no habían configurado. Esta regla, funciona interceptando todo el correo saliente con facturas hacia clientes, y los reenvía a una cuenta de correo desconocida, ciberdelincuente @ email . ru.

Es posible que su cuenta siga comprometida, ya que los correos a clientes están siendo enviados desde el correo legítimo. Es probable que el ciberdelincuente esté interceptando, toda la información que llega al buzón del proveedor para posteriormente acceder al correo de facturación del proveedor para cometer el fraude.

¿Cómo han accedido a nuestro correo electrónico?

Han conseguido las credenciales de nuestro correo electrónico, esto puede ser porque:

- Han entrado en nuestra cuenta de correo por falta de concienciación:

+ tenemos equipos sin acceso por contraseña;

+ nuestras contraseñas están escritas en papeles accesibles o a la vista;

+ tenemos las contraseñas almacenadas en texto plano en el propio equipo, es decir, en cualquier fichero;

+ utilizamos contraseñas poco robustas;

+ no utilizamos doble factor de autenticación.

- Si han obtenido las credenciales de nuestra cuenta de correo:

+ utilizando ingeniería social;

+ hemos introducido las credenciales (usuario y contraseña) al caer en alguna campaña de phishing suplantando a otra empresa, bancos, entidades de referencia, herramienta o servicio (cloud, Microsoft 365, etc.);

+ shoulder surfing: visualizan las credenciales cuando las tecleamos o si hay una cámara espiando.

+ Hemos sido infectados por malware que puede espiar y robar nuestras credenciales. En particular keyloggers que es un malware que registra nuestras pulsaciones en el teclado. Estos también pueden ser de tipo hardware, por ello revisaremos que no hay ningún dispositivo extraño conectado a nuestros ordenadores y servidores.

- Lanzan ataques automatizados contra el servidor de correo con contraseñas comunes o contraseñas filtradas por brechas de seguridad:

+ password spraying o ataque de fuerza bruta, probando de manera automatizada y lentamente (para no ser detectados), una a una, contraseñas de uso común (12345678, 11111111, administrador, …) de una lista contra las cuentas del servidor de correo, hasta que consiguen entrar.

+ relleno de credenciales reutilizadas (credential stuffing / credential reuse): los ciberdelincuentes prueban de manera automatizada pares de nombres de usuario y contraseña extraídos de alguna filtración. Se aprovechan de una mala práctica extendida que consiste en la reutilización de credenciales de aplicaciones personales (por ejemplo redes sociales o servicios de streaming) en aplicaciones del entorno corporativo como el correo. De ahí, la importancia de utilizar contraseñas únicas en cada servicio. También se recomienda, por el mismo motivo no utilizar la cuenta corporativa para registrarse en plataformas ajenas a las de la propia empresa.

- Si han entrado en nuestros sistemas:

+ aprovechando vulnerabilidades no parcheadas en el servidor de correo o errores de configuración;

+ o porque tenemos software, sistemas operativos o navegadores desactualizados y son vulnerables.

- Han tenido acceso al correo y lo han manipulado, pero no tienen las credenciales:

+ Dejamos las sesiones abiertas cuando no estamos delante del ordenador en un entorno abierto.

+ Utilizamos el correo en equipos de uso compartido o en lugares públicos.

+ Los ciberdelincuentes utilizan malware tipo RAT (Remote Access Trojan) o vulnerabilidades de acceso remoto.

+ La wifi está comprometida o no está bien configurada y enviamos los correos sin cifrar.

¿Cómo podemos evitar este tipo de incidentes?

Cuidar de tu cuenta de correo electrónico corporativo

- - No utilizar el correo corporativo para registrarnos en webs con concursos, foros o servicios ajenos a la empresa.

- - No compartir la cuenta de correo con otros usuarios.

- - Ofuscar las direcciones de correos que publicamos en la web y en redes sociales, para que no puedan ser ‘crawleadas’ (extraídas de forma automática).

- - Evitar utilizar el correo electrónico desde conexiones públicas.

Configurar y actualizar

- - Revisar periódicamente la configuración del correo de la empresa.

- - Mantener las aplicaciones antimalware actualizadas y activar los filtros antispam.

- - Establecer y aplicar una política de uso de contraseñas. Cambiar la contraseña periódicamente, automatizando este proceso configurando la caducidad de la misma en nuestros sistemas.

- - Desactivar la ejecución de macros en ficheros Microsoft Office.

Estar alerta ante posibles fraudes

- - Comprobar mediante un canal de comunicación ajeno al correo electrónico, si el número de cuenta corresponde al destinatario de la factura.

- - Aprender a identificar los correos sospechosos, y tener precaución a la hora de acceder a enlaces o abrir adjuntos que nos faciliten en los correos. Es recomendable analizarlos antes con herramientas online, como virustotal.com, si los enlaces están acortados se puede utilizar unshorten.it o similares.

Utilizar herramientas y configurar protocolos para detectar fraudes, intrusiones y suplantación de nuestro dominio

- - Instalar y monitorizar el tráfico con herramientas IDS e IPS o UTM.

- - Seguir las recomendaciones de INCIBE-CERT para configurar la seguridad en el correo electrónico (parte I y parte II) y evitar suplantaciones. Se requieren conocimientos avanzados. Si tenemos nuestro servidor de correo lo haremos nosotros, si es externo debemos comprobar con nuestro proveedor si aplican estas protecciones.